La breve historia de los virus en GNU/Linux. La creencia popular de que sistemas operativos como Mac o GNU/Linux no tienen virus es. Evidentemente existen y cada día hay más amenazas sobre ellos. Es interesante ver cómo los creadores de malware centran sus esfuerzos. GNU/Linux también es. Clam. AV, AVG, Avast y F- Prot) y os mostramos un pequeño resumen de la historia de virus en GNU/Linux.

El grupo de crackers VLAD escribió el primer virus GNU/Linux conocidocomo Staog. Hacía uso de una vulnerabilidad en el kernel que lepermitía quedarse como proceso residente y esperar a que un binario seejecutase. Una vez ejecutado, el virus se añadía al ficero en cuestión. Después de que el virus fuera descubierto, la vulnerabilidad fuesolucionada rápidamente. VLAD también fue responsable del virus para. Windows 9. 5 Boza. El virus Bliss llegó a GNU/Linux como un virus que se adjuntaba aejecutables del sistema y evitaba que corrieran. Un usuario tení quetener acceso root, por tanto, para que el virus fuese efectivo. A díade hoy Debian sigue mostrándose vulnerable a este virus, aunque laamenaza es mínima ya que los usuarios no suelen trabajar cono root. No hubo virus de renombre ese año, pero es cuanto menos curioso elmensaje que fue lanzado en PCs, instando al usuario a instalar Linux. Llegó en plena época de virus Melissa y aparecía un mensaje en el PCque comentaba que el virus Tuxissa iba a instalar Linux, no era más queun mensaje en sí, sin acción posterior. Un virus conocido como Virus. Linux. Winter. 3. ELF. Dicho formato es el ejecutableen Linux. El virus era muy pequeño, sólo 3. Lo. Tek by Wintermuteen la sección de notas del archivo ELF. El virus también permitía elcambio del nombre del ordenador a Wintermute, pero nunca llegó aobtener el control de la máquina para poder conseguir dicho efecto. Este año fue bastante movido en el mercado de virus GNU/Linux ya quecomenzó con el virus Zip. Worm, que se adjuntaba en cualquier archivo Zipque estuviese en el mismo directorio que se ejecutaba. El siguiente fueel virus Satyr que no era dañino, añadiendo en archivos ELF la entrada unix. Shitdown [MIONS], http: //shitdown. Tambiénllegó un virus llamado Ramen que reemplazaba los archivos index. Ramen Crew en la parte superior y unpaquete de Ramen Noodles en la parte inferior. Otro de las amenazas. Linux de 2. 00. 1 fue el gusano Cheese que bloqueaba las puertas traserascreadas por el virus Ramen. La creencia popular de que sistemas operativos como Mac o GNU/Linux no tienen virus es falsa. Evidentemente existen y cada día hay más amenazas sobre ellos.Una vulnerabilidad en Apache sirvió de guía para la creación yexpansión del gusano Mughty. El gusano explotaba la vulnerabilidad enel interfaz SSL de Apache que infectaba los ordenadores de manerasilenciosa. Tras ello se creaba una conexión a un servidor IRC y seesperaba en un canal a recibir intrucciones / comandos. Este año llegaron virus no dañinos como el virus Rike, escrito enensamblador y que se adjuntaba en archivos ELF. Una vez adjuntoextendía el espacio que ocupaba el archivo y escribía RIKE en eseespacio libre. De manera similar al virus anterior, llego al mercado el virus Binom que extendía el tamaño del fichero y escribía la entrada [ Cyneox/DCA en ese espacio. El virus se extendía tras la ejecución del archivo infectado. El gusano Lupper comenzó a extenderse entre servidores web Linuxvulnerables. El gusano buscaba una URL específica y trataba de utilizarun exploit que aprovechaba una vulnerabilidad PHP/CGI. Si el servidorpermitía recibir comandos remotos y descarga de archivos, entoncescomenzaba la infección y continuaba buscando otros servidores queinfectar. Apareció una variante del gusano Mighty de 2. Kaiten. Abría una conexión a un canal IRD y esperaba comandos para serejecutados. Un exploit en Open.

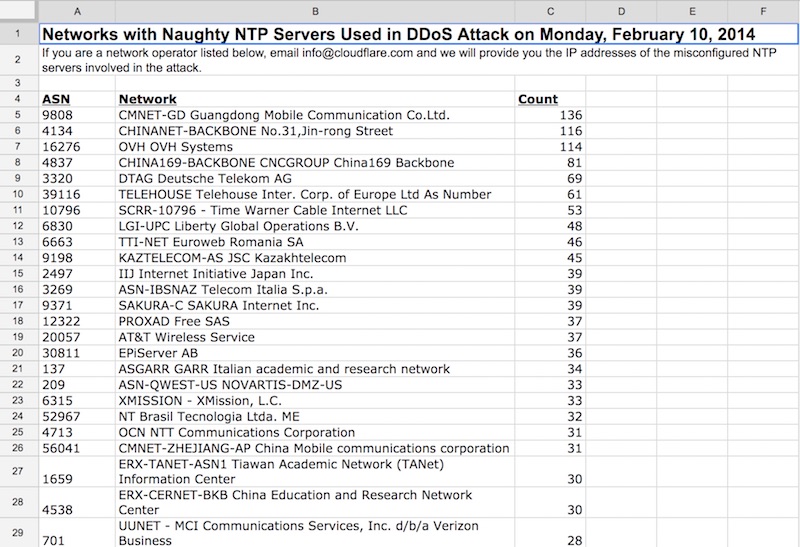

Office sirvió para extender un virus conocido como. Bad. Bunny. Este virus infectaba Windows, Mac y Linux. El virus creaba unfichero badbunny. Prestamo Hipotecario Banco Bicentenario ahí. XChat creaba badbunny.Perl que infectaba otros archivos Perl. Ataques Ddos con mayor.Amazon” dejando una breve y básica.Los ataques DDoS han evolucionado muy rápido, como descubrirás leyendo esta entrada.Seguir leyendo:Una breve historia de los ataques DDoS.LEER COMENTARIOS 0. Prestamos Personales Con Garantia Del Ahorro aquí. Exposición Dos y DDoS. Los ataques de Denegación de Servicios tienen la finalidad de. Breve Historia de Internet. 1. ¿Que se necesita para colaborar en una operación de Anonymous? Normalmente los ataques DDoS son los que protagonizan nuestros "ataques". 2. ¿Que es un DDoS? SOURCE: Noticias de seguridad informática http:// TAGS: Anonymous. También hubo untroyando de renombre, Rexob, que una vez en la máquina abría una puertatrasera que permitía la ejecución de código. El año pasado hubo un problema para usuarios GNOME que mediante la descarga de “salvapantallas”y otros archivos aparentemente seguros, hospedaban un salvapantallasconocido como Water. Fall. Una vez instalado en la máquina abría unapuerta trasera que tras la ejecución causaba que la máquina participaseen ataques DDo. S. Este tipo de ataques afectaron a webs como MMOwned. Este año llegó el gusano koobface que se extendía a través de redessociales y tenía como objetivos equipos Windows, Mac y másrecientemente GNU/Linux. Una vez infectado el equipo, el virus tratabade conseguir información de login de FTPs y redes sociales. Una vez quela contraseña queda comprometida, el virus enviaba un mensaje infectadoa todos tus contactos. Evidentemente esta es una lista incompleta, no son todos los virusexistentes - claro está- pero si es una pequeña muestra de la existenciade virus y gusanos para GNU/Linux. Con ello queremos decir que un análisis del sistema de vez en cuando no hace daño a nadie, y habiendo opciones gratuitas (Clam. AV, AVG, Avast y F- Prot) no hay excusa para no hacerlo.

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. ArchivesCategories |

RSS Feed

RSS Feed